Timidez y reserva, son conceptos que en muchas ocasiones están ligados.

En mi opinión, el tímido es aquella persona que debido a inseguridades cualesquiera, sufre con nerviosismo el trato con personas con las que no mantiene confianza.

Se puede tener miedo a que pensarán de mi, desconfiar de las habilidades sociales ya sea en la conversación como en el comportamiento. Una imagen negativa de uno mismo, o diferentes complejos de cualquier índole también pueden llevar consigo la timidez.

Una persona reservada, es aquella que guarda con celo su intimidad. Lo considera algo muy valioso, de lo que no es merecedor cualquiera. Antes de desvelarse, requiere forjar una relación empática con la otra persona. Debe conocer bien a quien recibirá sus secretos, y estar segura de que los acogerá y guardará de la forma adecuada.

Hay personas reservadas que adolecen de timidez, pero es difícil encontrar tímidos que a su vez no sean reservados. El miedo, muchas veces fundado, es el lazo de unión entre timidez y reserva. Quien huye o evita las relaciones sociales por motivos distintos a los miedos e inseguridades no es alguien tímido, pero el tímido se ve atenazado por ellos a la hora de acercarse a hablar con aquel desconocido, o integrarse en ese grupo de gente que parece tan interesante. Y por supuesto, esto le hace reservado, ya que el mayor de esos miedos es desvelar su yo interior, y que este sea pisoteado o despreciado por una persona que realmente no era merecedora de dicho privilegio.

Muchos de nosotros, tímidos de pura cepa, hemos vivido una lucha interna desde nuestra adolescencia por vencer estos miedos e inseguridades. Motivados muchas veces por el anhelo a integrarnos en diferentes grupos sociales, o conectar con personas que nos interesaban, hemos ido trabajando a lo largo de nuestra vida como y de que hablar, así como de que forma comportarnos con desconocidos. Como quien tiene un mal físico, y debe entrenarlo con esfuerzo para poder realizar las mismas actividades físicas que quienes han nacido con cuerpos más atléticos. Pero no podemos dejar de entrenar habitualmente, y los nervios aunque mitigados, realmente nunca se van.

Pero no es ni bueno ni malo, ni mejor ni peor ser de una forma u otra. Supongo que es la forma que tiene cada uno de ser, de vivir y de recorrer el camino, ya sea decidida por uno mismo, o fijada por la infancia, educación o circunstancias. Como quien decide practicar el sexo en la primera, segunda o vigésima cita, o como quien sigue al Real Madrid, o es fan del Atlético. Los primeros seguramente tendrán un mayor número de vivencias, pero en contra los segundos las tendrán en menor número pero más intensas.

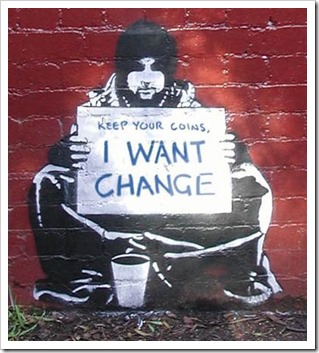

Cuando una persona reservada decide abrirse a alguien en concreto, le está ofreciendo a esa persona posiblemente lo más valioso que posee. Su yo interior, su ser. Sin duda se trata de algo muchísimo más importante que unas caricias, un beso, o sexo.

Mi madurez en la vida en ciertos aspectos va a fuego lento. Mucho tiempo atrás, por parte de una de las personas que más aprecio y respeto, recibí este regalo. Con ciertos atenuantes, pero sin disculpa, no supe ser merecedor del mismo y la confianza que depositó en mi mí amiga, se marchitó. La amistad y el cariño volvieron, pero eso que una vez llegó a unirnos tan íntimamente, no pudo ser restaurado. Supe en el mismo momento en que lo admití frente a ella, que sería así.

Por eso si alguien tímido o reservado deposita en ti tal confianza, que te desvela su ser. Recíbelo y cuídalo como se merece, ya que difícilmente recibirás un regalo más valioso e importante.